Настройка, программирование, распределённые вычисления

Модераторы: Olej, bellic, vikos

-

bellic

- Писатель

- Сообщения: 379

- Зарегистрирован: 02 сен 2022, 14:41

- Откуда: Ростов-на-Дону

-

Контактная информация:

Непрочитанное сообщение

bellic » 21 дек 2022, 11:10

Поменял везде порт...

Вместо

1195 записал дефолтный

1194...

Старт

OpenVPN-Сервера на AstraLinux:

Код: Выделить всё

Wed Dec 21 11:00:25 2022 OpenVPN 2.4.7 x86_64-pc-linux-gnu [SSL (OpenSSL)] [LZO] [LZ4] [EPOLL] [PKCS11] [MH/PKTINFO] [AEAD] built on Feb 20 2019

Wed Dec 21 11:00:25 2022 library versions: OpenSSL 1.1.1k 25 Mar 2021, LZO 2.10

Wed Dec 21 11:00:25 2022 Diffie-Hellman initialized with 2048 bit key

Wed Dec 21 11:00:25 2022 Outgoing Control Channel Authentication: Using 160 bit message hash 'SHA1' for HMAC authentication

Wed Dec 21 11:00:25 2022 Incoming Control Channel Authentication: Using 160 bit message hash 'SHA1' for HMAC authentication

Wed Dec 21 11:00:25 2022 TUN/TAP device tun0 opened

Wed Dec 21 11:00:25 2022 TUN/TAP TX queue length set to 100

Wed Dec 21 11:00:25 2022 /sbin/ip link set dev tun0 up mtu 1500

Wed Dec 21 11:00:25 2022 /sbin/ip addr add dev tun0 10.8.0.1/24 broadcast 10.8.0.255

Wed Dec 21 11:00:25 2022 Could not determine IPv4/IPv6 protocol. Using AF_INET

Wed Dec 21 11:00:25 2022 Socket Buffers: R=[212992->212992] S=[212992->212992]

Wed Dec 21 11:00:25 2022 UDPv4 link local (bound): [AF_INET]192.168.50.10:1194

Wed Dec 21 11:00:25 2022 UDPv4 link remote: [AF_UNSPEC]

Wed Dec 21 11:00:25 2022 MULTI: multi_init called, r=256 v=256

Wed Dec 21 11:00:25 2022 IFCONFIG POOL: base=10.8.0.2 size=252, ipv6=0

Wed Dec 21 11:00:25 2022 ifconfig_pool_read(), in='Andrey,10.8.0.2', TODO: IPv6

Wed Dec 21 11:00:25 2022 succeeded -> ifconfig_pool_set()

Wed Dec 21 11:00:25 2022 IFCONFIG POOL LIST

Wed Dec 21 11:00:25 2022 Andrey,10.8.0.2

Wed Dec 21 11:00:25 2022 Initialization Sequence Completed

Все кошерно!!!

...

Ну а теперь стартуем Клиента...)))

И полезла чушь...

Код: Выделить всё

Wed Dec 21 11:00:25 2022 OpenVPN 2.4.7 x86_64-pc-linux-gnu [SSL (OpenSSL)] [LZO] [LZ4] [EPOLL] [PKCS11] [MH/PKTINFO] [AEAD] built on Feb 20 2019

Wed Dec 21 11:00:25 2022 library versions: OpenSSL 1.1.1k 25 Mar 2021, LZO 2.10

Wed Dec 21 11:00:25 2022 Diffie-Hellman initialized with 2048 bit key

Wed Dec 21 11:00:25 2022 Outgoing Control Channel Authentication: Using 160 bit message hash 'SHA1' for HMAC authentication

Wed Dec 21 11:00:25 2022 Incoming Control Channel Authentication: Using 160 bit message hash 'SHA1' for HMAC authentication

Wed Dec 21 11:00:25 2022 TUN/TAP device tun0 opened

Wed Dec 21 11:00:25 2022 TUN/TAP TX queue length set to 100

Wed Dec 21 11:00:25 2022 /sbin/ip link set dev tun0 up mtu 1500

Wed Dec 21 11:00:25 2022 /sbin/ip addr add dev tun0 10.8.0.1/24 broadcast 10.8.0.255

Wed Dec 21 11:00:25 2022 Could not determine IPv4/IPv6 protocol. Using AF_INET

Wed Dec 21 11:00:25 2022 Socket Buffers: R=[212992->212992] S=[212992->212992]

Wed Dec 21 11:00:25 2022 UDPv4 link local (bound): [AF_INET]192.168.50.10:1194

Wed Dec 21 11:00:25 2022 UDPv4 link remote: [AF_UNSPEC]

Wed Dec 21 11:00:25 2022 MULTI: multi_init called, r=256 v=256

Wed Dec 21 11:00:25 2022 IFCONFIG POOL: base=10.8.0.2 size=252, ipv6=0

Wed Dec 21 11:00:25 2022 ifconfig_pool_read(), in='Andrey,10.8.0.2', TODO: IPv6

Wed Dec 21 11:00:25 2022 succeeded -> ifconfig_pool_set()

Wed Dec 21 11:00:25 2022 IFCONFIG POOL LIST

Wed Dec 21 11:00:25 2022 Andrey,10.8.0.2

Wed Dec 21 11:00:25 2022 Initialization Sequence Completed

Wed Dec 21 11:04:59 2022 192.168.0.99:50526 TLS: Initial packet from [AF_INET]192.168.0.99:50526, sid=22cc2f5a 0cd7165e

Wed Dec 21 11:04:59 2022 192.168.0.99:50526 Authenticate/Decrypt packet error: bad packet ID (may be a replay): [ #1 / time = (1671609897) Wed Dec 21 11:04:57 2022 ] -- see the man page entry for --no-replay and --replay-window for more info or silence this warning with --mute-replay-warnings

Wed Dec 21 11:04:59 2022 192.168.0.99:50526 TLS Error: incoming packet authentication failed from [AF_INET]192.168.0.99:50526

Wed Dec 21 11:04:59 2022 192.168.0.99:50526 Authenticate/Decrypt packet error: bad packet ID (may be a replay): [ #2 / time = (1671609897) Wed Dec 21 11:04:57 2022 ] -- see the man page entry for --no-replay and --replay-window for more info or silence this warning with --mute-replay-warnings

Wed Dec 21 11:04:59 2022 192.168.0.99:50526 TLS Error: incoming packet authentication failed from [AF_INET]192.168.0.99:50526

Wed Dec 21 11:04:59 2022 192.168.0.99:50526 Authenticate/Decrypt packet error: bad packet ID (may be a replay): [ #3 / time = (1671609897) Wed Dec 21 11:04:57 2022 ] -- see the man page entry for --no-replay and --replay-window for more info or silence this warning with --mute-replay-warnings

Wed Dec 21 11:04:59 2022 192.168.0.99:50526 TLS Error: incoming packet authentication failed from [AF_INET]192.168.0.99:50526

Wed Dec 21 11:04:59 2022 192.168.0.99:50526 Authenticate/Decrypt packet error: bad packet ID (may be a replay): [ #4 / time = (1671609897) Wed Dec 21 11:04:57 2022 ] -- see the man page entry for --no-replay and --replay-window for more info or silence this warning with --mute-replay-warnings

Wed Dec 21 11:04:59 2022 192.168.0.99:50526 TLS Error: incoming packet authentication failed from [AF_INET]192.168.0.99:50526

Wed Dec 21 11:04:59 2022 192.168.0.99:50526 Authenticate/Decrypt packet error: bad packet ID (may be a replay): [ #5 / time = (1671609897) Wed Dec 21 11:04:57 2022 ] -- see the man page entry for --no-replay and --replay-window for more info or silence this warning with --mute-replay-warnings

Wed Dec 21 11:04:59 2022 192.168.0.99:50526 TLS Error: incoming packet authentication failed from [AF_INET]192.168.0.99:50526

Wed Dec 21 11:04:59 2022 192.168.0.99:50526 VERIFY OK: depth=1, CN=Andrey

Wed Dec 21 11:04:59 2022 192.168.0.99:50526 VERIFY OK: depth=0, CN=Andrey

Wed Dec 21 11:04:59 2022 192.168.0.99:50526 peer info: IV_VER=2.5.7

Wed Dec 21 11:04:59 2022 192.168.0.99:50526 peer info: IV_PLAT=win

Wed Dec 21 11:04:59 2022 192.168.0.99:50526 peer info: IV_PROTO=6

Wed Dec 21 11:04:59 2022 192.168.0.99:50526 peer info: IV_NCP=2

Wed Dec 21 11:04:59 2022 192.168.0.99:50526 peer info: IV_CIPHERS=AES-256-GCM:AES-128-GCM

Wed Dec 21 11:04:59 2022 192.168.0.99:50526 peer info: IV_LZ4=1

Wed Dec 21 11:04:59 2022 192.168.0.99:50526 peer info: IV_LZ4v2=1

Wed Dec 21 11:04:59 2022 192.168.0.99:50526 peer info: IV_LZO=1

Wed Dec 21 11:04:59 2022 192.168.0.99:50526 peer info: IV_COMP_STUB=1

Wed Dec 21 11:04:59 2022 192.168.0.99:50526 peer info: IV_COMP_STUBv2=1

Wed Dec 21 11:04:59 2022 192.168.0.99:50526 peer info: IV_TCPNL=1

Wed Dec 21 11:04:59 2022 192.168.0.99:50526 peer info: IV_GUI_VER=OpenVPN_GUI_11

Wed Dec 21 11:04:59 2022 192.168.0.99:50526 peer info: IV_SSO=openurl,crtext

Wed Dec 21 11:04:59 2022 192.168.0.99:50526 Authenticate/Decrypt packet error: bad packet ID (may be a replay): [ #6 / time = (1671609897) Wed Dec 21 11:04:57 2022 ] -- see the man page entry for --no-replay and --replay-window for more info or silence this warning with --mute-replay-warnings

Wed Dec 21 11:04:59 2022 192.168.0.99:50526 TLS Error: incoming packet authentication failed from [AF_INET]192.168.0.99:50526

Wed Dec 21 11:04:59 2022 192.168.0.99:50526 Authenticate/Decrypt packet error: bad packet ID (may be a replay): [ #7 / time = (1671609897) Wed Dec 21 11:04:57 2022 ] -- see the man page entry for --no-replay and --replay-window for more info or silence this warning with --mute-replay-warnings

Wed Dec 21 11:04:59 2022 192.168.0.99:50526 TLS Error: incoming packet authentication failed from [AF_INET]192.168.0.99:50526

Wed Dec 21 11:04:59 2022 192.168.0.99:50526 Authenticate/Decrypt packet error: bad packet ID (may be a replay): [ #8 / time = (1671609897) Wed Dec 21 11:04:57 2022 ] -- see the man page entry for --no-replay and --replay-window for more info or silence this warning with --mute-replay-warnings

Wed Dec 21 11:04:59 2022 192.168.0.99:50526 TLS Error: incoming packet authentication failed from [AF_INET]192.168.0.99:50526

Wed Dec 21 11:04:59 2022 192.168.0.99:50526 Authenticate/Decrypt packet error: bad packet ID (may be a replay): [ #9 / time = (1671609897) Wed Dec 21 11:04:57 2022 ] -- see the man page entry for --no-replay and --replay-window for more info or silence this warning with --mute-replay-warnings

Wed Dec 21 11:04:59 2022 192.168.0.99:50526 TLS Error: incoming packet authentication failed from [AF_INET]192.168.0.99:50526

Wed Dec 21 11:04:59 2022 192.168.0.99:50526 Control Channel: TLSv1.3, cipher TLSv1.3 TLS_AES_256_GCM_SHA384, 2048 bit RSA

Wed Dec 21 11:04:59 2022 192.168.0.99:50526 [Andrey] Peer Connection Initiated with [AF_INET]192.168.0.99:50526

Wed Dec 21 11:04:59 2022 Andrey/192.168.0.99:50526 MULTI_sva: pool returned IPv4=10.8.0.2, IPv6=(Not enabled)

Wed Dec 21 11:04:59 2022 Andrey/192.168.0.99:50526 MULTI: Learn: 10.8.0.2 -> Andrey/192.168.0.99:50526

Wed Dec 21 11:04:59 2022 Andrey/192.168.0.99:50526 MULTI: primary virtual IP for Andrey/192.168.0.99:50526: 10.8.0.2

Wed Dec 21 11:04:59 2022 Andrey/192.168.0.99:50526 Authenticate/Decrypt packet error: bad packet ID (may be a replay): [ #10 / time = (1671609897) Wed Dec 21 11:04:57 2022 ] -- see the man page entry for --no-replay and --replay-window for more info or silence this warning with --mute-replay-warnings

Wed Dec 21 11:04:59 2022 Andrey/192.168.0.99:50526 TLS Error: incoming packet authentication failed from [AF_INET]192.168.0.99:50526

Wed Dec 21 11:05:00 2022 Andrey/192.168.0.99:50526 PUSH: Received control message: 'PUSH_REQUEST'

Wed Dec 21 11:05:00 2022 Andrey/192.168.0.99:50526 SENT CONTROL [Andrey]: 'PUSH_REPLY,route-gateway 10.8.0.1,topology subnet,ping 10,ping-restart 120,ifconfig 10.8.0.2 255.255.255.0,peer-id 0,cipher AES-256-GCM' (status=1)

Wed Dec 21 11:05:00 2022 Andrey/192.168.0.99:50526 Outgoing Data Channel: Cipher 'AES-256-GCM' initialized with 256 bit key

Wed Dec 21 11:05:00 2022 Andrey/192.168.0.99:50526 Incoming Data Channel: Cipher 'AES-256-GCM' initialized with 256 bit key

Wed Dec 21 11:05:00 2022 Andrey/192.168.0.99:50526 Authenticate/Decrypt packet error: bad packet ID (may be a replay): [ #11 / time = (1671609897) Wed Dec 21 11:04:57 2022 ] -- see the man page entry for --no-replay and --replay-window for more info or silence this warning with --mute-replay-warnings

Wed Dec 21 11:05:00 2022 Andrey/192.168.0.99:50526 TLS Error: incoming packet authentication failed from [AF_INET]192.168.0.99:50526

Wed Dec 21 11:05:00 2022 Andrey/192.168.0.99:50526 Authenticate/Decrypt packet error: bad packet ID (may be a replay): [ #12 / time = (1671609897) Wed Dec 21 11:04:57 2022 ] -- see the man page entry for --no-replay and --replay-window for more info or silence this warning with --mute-replay-warnings

Wed Dec 21 11:05:00 2022 Andrey/192.168.0.99:50526 TLS Error: incoming packet authentication failed from [AF_INET]192.168.0.99:50526

Wed Dec 21 11:05:03 2022 Andrey/192.168.0.99:50526 AEAD Decrypt error: bad packet ID (may be a replay): [ #1 ] -- see the man page entry for --no-replay and --replay-window for more info or silence this warning with --mute-replay-warnings

Wed Dec 21 11:05:03 2022 Andrey/192.168.0.99:50526 AEAD Decrypt error: bad packet ID (may be a replay): [ #2 ] -- see the man page entry for --no-replay and --replay-window for more info or silence this warning with --mute-replay-warnings

Wed Dec 21 11:05:03 2022 Andrey/192.168.0.99:50526 AEAD Decrypt error: bad packet ID (may be a replay): [ #3 ] -- see the man page entry for --no-replay and --replay-window for more info or silence this warning with --mute-replay-warnings

Wed Dec 21 11:05:03 2022 Andrey/192.168.0.99:50526 AEAD Decrypt error: bad packet ID (may be a replay): [ #4 ] -- see the man page entry for --no-replay and --replay-window for more info or silence this warning with --mute-replay-warnings

Wed Dec 21 11:05:03 2022 Andrey/192.168.0.99:50526 AEAD Decrypt error: bad packet ID (may be a replay): [ #5 ] -- see the man page entry for --no-replay and --replay-window for more info or silence this warning with --mute-replay-warnings

.....

И так далее...(((

Обрезал сотню одинаковых сообщений, забивающих собой лог!

Обрезал сотню одинаковых сообщений, забивающих собой лог!

Но

VPN-канал всеж поднялся!!!

Последний раз редактировалось

bellic 21 дек 2022, 11:18, всего редактировалось 1 раз.

bellic

-

bellic

- Писатель

- Сообщения: 379

- Зарегистрирован: 02 сен 2022, 14:41

- Откуда: Ростов-на-Дону

-

Контактная информация:

Непрочитанное сообщение

bellic » 21 дек 2022, 11:17

Сменил везде

UDP на

TCP и при старте

OpenVPN-Сервера на AstraLinux получил ошибку:

Код: Выделить всё

Options error: --explicit-exit-notify can only be used with --proto udp

Use --help for more information.

Пришла пора видимо выложить конфиг Сервера:

(Для большей наглядности - удалил закомментированные строки и сертификаты в конце конфига!!!)

Код: Выделить всё

port 1194

proto tcp

dev tun

topology subnet

server 10.8.0.0 255.255.255.0

ifconfig-pool-persist ipp.txt

keepalive 10 120

cipher AES-256-GCM

persist-key

persist-tun

status /var/log/openvpn/openvpn-status.log

log-append /var/log/openvpn/openvpn.log

verb 3

explicit-exit-notify 1

key-direction 0

; ЭТУ СТРОЧКУ ДОПИСАЛ В КОНЦЕ КОНФИГА ВИДИМА САМА ASTRA

local 192.168.50.10

ДАЛЕЕ ИДУТ ИНТЕГРИРОВАННЫЕ В КОНФИГ КЛЮЧИ И СЕРТИФИКАТЫ!

Последний раз редактировалось

bellic 21 дек 2022, 19:19, всего редактировалось 1 раз.

bellic

-

bellic

- Писатель

- Сообщения: 379

- Зарегистрирован: 02 сен 2022, 14:41

- Откуда: Ростов-на-Дону

-

Контактная информация:

Непрочитанное сообщение

bellic » 21 дек 2022, 11:38

Вот тут вот (

Как использовать OpenVPN с протоколом TCP) мгновенно нашел вот такую инфу:

1. Протокол должен быть указан явно

В настройках конфигурационных файлов вместо строки

используйте на сервере строку

а на клиенте строку

Для справки: протокол UDP и на сервере и на клиенте обозначается одинаково:

Интересно!)))

Ну и далее:

Не используйте опцию explicit-exit-notify

В конфигурационном файле сервера не используйте настройку (просто удалите эту строку):

Иначе вы столкнётесь с ошибкой:

Код: Выделить всё

Options error: --explicit-exit-notify can only be used with --proto udp

Т.е. данная строка может быть использована ТОЛЬКО при работе по

UDP !!!

Последний раз редактировалось

bellic 21 дек 2022, 11:49, всего редактировалось 1 раз.

bellic

-

bellic

- Писатель

- Сообщения: 379

- Зарегистрирован: 02 сен 2022, 14:41

- Откуда: Ростов-на-Дону

-

Контактная информация:

bellic

-

bellic

- Писатель

- Сообщения: 379

- Зарегистрирован: 02 сен 2022, 14:41

- Откуда: Ростов-на-Дону

-

Контактная информация:

Непрочитанное сообщение

bellic » 21 дек 2022, 11:59

В общем:

- порт 1194 TCP...

- убрал мешающую строку...

Сервер запустился кошерно!

Клиент тоже...

Логи сервера после коннекта Клиента:

Код: Выделить всё

Wed Dec 21 11:51:57 2022 OpenVPN 2.4.7 x86_64-pc-linux-gnu [SSL (OpenSSL)] [LZO] [LZ4] [EPOLL] [PKCS11] [MH/PKTINFO] [AEAD] built on Feb 20 2019

Wed Dec 21 11:51:57 2022 library versions: OpenSSL 1.1.1k 25 Mar 2021, LZO 2.10

Wed Dec 21 11:51:57 2022 Diffie-Hellman initialized with 2048 bit key

Wed Dec 21 11:51:57 2022 Outgoing Control Channel Authentication: Using 160 bit message hash 'SHA1' for HMAC authentication

Wed Dec 21 11:51:57 2022 Incoming Control Channel Authentication: Using 160 bit message hash 'SHA1' for HMAC authentication

Wed Dec 21 11:51:57 2022 TUN/TAP device tun0 opened

Wed Dec 21 11:51:57 2022 TUN/TAP TX queue length set to 100

Wed Dec 21 11:51:57 2022 /sbin/ip link set dev tun0 up mtu 1500

Wed Dec 21 11:51:57 2022 /sbin/ip addr add dev tun0 10.8.0.1/24 broadcast 10.8.0.255

Wed Dec 21 11:51:57 2022 Could not determine IPv4/IPv6 protocol. Using AF_INET

Wed Dec 21 11:51:57 2022 Socket Buffers: R=[131072->131072] S=[16384->16384]

Wed Dec 21 11:51:57 2022 Listening for incoming TCP connection on [AF_INET]192.168.50.10:1194

Wed Dec 21 11:51:57 2022 TCPv4_SERVER link local (bound): [AF_INET]192.168.50.10:1194

Wed Dec 21 11:51:57 2022 TCPv4_SERVER link remote: [AF_UNSPEC]

Wed Dec 21 11:51:57 2022 MULTI: multi_init called, r=256 v=256

Wed Dec 21 11:51:57 2022 IFCONFIG POOL: base=10.8.0.2 size=252, ipv6=0

Wed Dec 21 11:51:57 2022 ifconfig_pool_read(), in='Andrey,10.8.0.2', TODO: IPv6

Wed Dec 21 11:51:57 2022 succeeded -> ifconfig_pool_set()

Wed Dec 21 11:51:57 2022 IFCONFIG POOL LIST

Wed Dec 21 11:51:57 2022 Andrey,10.8.0.2

Wed Dec 21 11:51:57 2022 MULTI: TCP INIT maxclients=1024 maxevents=1028

Wed Dec 21 11:51:57 2022 Initialization Sequence Completed

Wed Dec 21 11:54:40 2022 TCP connection established with [AF_INET]192.168.0.99:7067

Wed Dec 21 11:54:40 2022 192.168.0.99:7067 TLS: Initial packet from [AF_INET]192.168.0.99:7067, sid=8a3146d2 620629f7

Wed Dec 21 11:54:40 2022 192.168.0.99:7067 VERIFY OK: depth=1, CN=Andrey

Wed Dec 21 11:54:40 2022 192.168.0.99:7067 VERIFY OK: depth=0, CN=Andrey

Wed Dec 21 11:54:40 2022 192.168.0.99:7067 peer info: IV_VER=2.5.7

Wed Dec 21 11:54:40 2022 192.168.0.99:7067 peer info: IV_PLAT=win

Wed Dec 21 11:54:40 2022 192.168.0.99:7067 peer info: IV_PROTO=6

Wed Dec 21 11:54:40 2022 192.168.0.99:7067 peer info: IV_NCP=2

Wed Dec 21 11:54:40 2022 192.168.0.99:7067 peer info: IV_CIPHERS=AES-256-GCM:AES-128-GCM

Wed Dec 21 11:54:40 2022 192.168.0.99:7067 peer info: IV_LZ4=1

Wed Dec 21 11:54:40 2022 192.168.0.99:7067 peer info: IV_LZ4v2=1

Wed Dec 21 11:54:40 2022 192.168.0.99:7067 peer info: IV_LZO=1

Wed Dec 21 11:54:40 2022 192.168.0.99:7067 peer info: IV_COMP_STUB=1

Wed Dec 21 11:54:40 2022 192.168.0.99:7067 peer info: IV_COMP_STUBv2=1

Wed Dec 21 11:54:40 2022 192.168.0.99:7067 peer info: IV_TCPNL=1

Wed Dec 21 11:54:40 2022 192.168.0.99:7067 peer info: IV_GUI_VER=OpenVPN_GUI_11

Wed Dec 21 11:54:40 2022 192.168.0.99:7067 peer info: IV_SSO=openurl,crtext

Wed Dec 21 11:54:40 2022 192.168.0.99:7067 Control Channel: TLSv1.3, cipher TLSv1.3 TLS_AES_256_GCM_SHA384, 2048 bit RSA

Wed Dec 21 11:54:40 2022 192.168.0.99:7067 [Andrey] Peer Connection Initiated with [AF_INET]192.168.0.99:7067

Wed Dec 21 11:54:40 2022 Andrey/192.168.0.99:7067 MULTI_sva: pool returned IPv4=10.8.0.2, IPv6=(Not enabled)

Wed Dec 21 11:54:40 2022 Andrey/192.168.0.99:7067 MULTI: Learn: 10.8.0.2 -> Andrey/192.168.0.99:7067

Wed Dec 21 11:54:40 2022 Andrey/192.168.0.99:7067 MULTI: primary virtual IP for Andrey/192.168.0.99:7067: 10.8.0.2

Wed Dec 21 11:54:42 2022 Andrey/192.168.0.99:7067 PUSH: Received control message: 'PUSH_REQUEST'

Wed Dec 21 11:54:42 2022 Andrey/192.168.0.99:7067 SENT CONTROL [Andrey]: 'PUSH_REPLY,route-gateway 10.8.0.1,topology subnet,ping 10,ping-restart 120,ifconfig 10.8.0.2 255.255.255.0,peer-id 0,cipher AES-256-GCM' (status=1)

Wed Dec 21 11:54:42 2022 Andrey/192.168.0.99:7067 Outgoing Data Channel: Cipher 'AES-256-GCM' initialized with 256 bit key

Wed Dec 21 11:54:42 2022 Andrey/192.168.0.99:7067 Incoming Data Channel: Cipher 'AES-256-GCM' initialized with 256 bit key

Все замечательно!

P.S. Можно отобедать борщиком, пробежав 50 метров до дома, и переходить к Маршрутизации..))

bellic

-

Olej

- Писатель

- Сообщения: 21338

- Зарегистрирован: 24 сен 2011, 14:22

- Откуда: Харьков

-

Контактная информация:

Непрочитанное сообщение

Olej » 21 дек 2022, 12:06

bellic писал(а): ↑21 дек 2022, 10:42

А нужно???

Нужно, конечно...

Потому что никто не будет, рассматривая на 4-й странице форума результаты ваших ping-ов, бегать на 1-ю страницу чтобы посмотреть где там располагаются IP из этих ping-ов, в какой подсетке.

Olej

-

bellic

- Писатель

- Сообщения: 379

- Зарегистрирован: 02 сен 2022, 14:41

- Откуда: Ростов-на-Дону

-

Контактная информация:

Непрочитанное сообщение

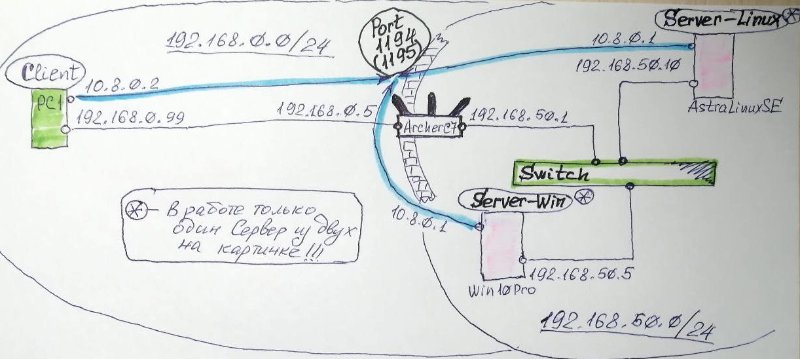

bellic » 21 дек 2022, 14:03

Olej писал(а): ↑21 дек 2022, 12:06

Нужно, конечно...

Потому что никто не будет, рассматривая на 4-й странице форума результаты ваших ping-ов, бегать на 1-ю страницу чтобы посмотреть где там располагаются IP из этих ping-ов, в какой подсетке.

Обязательно учту!

Чуть позже нарисую и повставляю где нужно..))

Вставил тут и выше, где собирал макет на месте..

- Схема OpenVPN_3.jpg (53.06 КБ) 583 просмотра

bellic

-

bellic

- Писатель

- Сообщения: 379

- Зарегистрирован: 02 сен 2022, 14:41

- Откуда: Ростов-на-Дону

-

Контактная информация:

Непрочитанное сообщение

bellic » 27 дек 2022, 09:53

Таблица маршрутизации на ПК, с запущенным

OpenVPN-Сервером:

Код: Выделить всё

root@astra:/etc/openvpn# route -F

Kernel IP routing table

Destination Gateway Genmask Flags Metric Ref Use Iface

default 192.168.50.1 0.0.0.0 UG 100 0 0 eth0

10.8.0.0 0.0.0.0 255.255.255.0 U 0 0 0 tun0

192.168.50.0 0.0.0.0 255.255.255.0 U 100 0 0 eth0

root@astra:/etc/openvpn#

Пинг на ПК с

Windows10Pro в этой же сетке:

Код: Выделить всё

root@astra:/etc/openvpn# ping 192.168.50.5

PING 192.168.50.5 (192.168.50.5) 56(84) bytes of data.

64 bytes from 192.168.50.5: icmp_seq=1 ttl=128 time=0.159 ms

64 bytes from 192.168.50.5: icmp_seq=2 ttl=128 time=0.607 ms

64 bytes from 192.168.50.5: icmp_seq=3 ttl=128 time=0.575 ms

64 bytes from 192.168.50.5: icmp_seq=4 ttl=128 time=0.604 ms

64 bytes from 192.168.50.5: icmp_seq=5 ttl=128 time=0.687 ms

64 bytes from 192.168.50.5: icmp_seq=6 ttl=128 time=0.546 ms

64 bytes from 192.168.50.5: icmp_seq=7 ttl=128 time=0.625 ms

64 bytes from 192.168.50.5: icmp_seq=8 ttl=128 time=0.567 ms

64 bytes from 192.168.50.5: icmp_seq=9 ttl=128 time=0.472 ms

64 bytes from 192.168.50.5: icmp_seq=10 ttl=128 time=0.576 ms

64 bytes from 192.168.50.5: icmp_seq=11 ttl=128 time=0.590 ms

^C

--- 192.168.50.5 ping statistics ---

11 packets transmitted, 11 received, 0% packet loss, time 140ms

rtt min/avg/max/mdev = 0.159/0.546/0.687/0.133 ms

root@astra:/etc/openvpn#

Последний раз редактировалось

bellic 27 дек 2022, 10:59, всего редактировалось 1 раз.

bellic

-

bellic

- Писатель

- Сообщения: 379

- Зарегистрирован: 02 сен 2022, 14:41

- Откуда: Ростов-на-Дону

-

Контактная информация:

Непрочитанное сообщение

bellic » 27 дек 2022, 09:59

Таблица маршрутизации на ПК

Client:

Код: Выделить всё

C:\Users\Admin>route print

===========================================================================

Список интерфейсов

16...........................Wintun Userspace Tunnel

9...70 85 c2 c0 81 b6 ......Intel(R) I211 Gigabit Network Connection

19...70 85 c2 c0 81 b4 ......Intel(R) Ethernet Connection (2) I219-V

1...........................Software Loopback Interface 1

===========================================================================

IPv4 таблица маршрута

===========================================================================

Активные маршруты:

Сетевой адрес Маска сети Адрес шлюза Интерфейс Метрика

0.0.0.0 0.0.0.0 192.168.0.1 192.168.0.99 25

10.8.0.0 255.255.255.0 On-link 10.8.0.2 261

10.8.0.2 255.255.255.255 On-link 10.8.0.2 261

10.8.0.255 255.255.255.255 On-link 10.8.0.2 261

127.0.0.0 255.0.0.0 On-link 127.0.0.1 331

127.0.0.1 255.255.255.255 On-link 127.0.0.1 331

127.255.255.255 255.255.255.255 On-link 127.0.0.1 331

192.168.0.0 255.255.255.0 On-link 192.168.0.99 281

192.168.0.99 255.255.255.255 On-link 192.168.0.99 281

192.168.0.255 255.255.255.255 On-link 192.168.0.99 281

192.168.1.0 255.255.255.0 On-link 192.168.1.250 281

192.168.1.250 255.255.255.255 On-link 192.168.1.250 281

192.168.1.255 255.255.255.255 On-link 192.168.1.250 281

192.168.50.0 255.255.255.0 192.168.0.99 10.8.0.2 11

192.168.50.255 255.255.255.255 10.8.0.1 192.168.0.99 31

224.0.0.0 240.0.0.0 On-link 127.0.0.1 331

224.0.0.0 240.0.0.0 On-link 192.168.1.250 281

224.0.0.0 240.0.0.0 On-link 192.168.0.99 281

224.0.0.0 240.0.0.0 On-link 10.8.0.2 261

255.255.255.255 255.255.255.255 On-link 127.0.0.1 331

255.255.255.255 255.255.255.255 On-link 192.168.1.250 281

255.255.255.255 255.255.255.255 On-link 192.168.0.99 281

255.255.255.255 255.255.255.255 On-link 10.8.0.2 261

===========================================================================

Постоянные маршруты:

Отсутствует

IPv6 таблица маршрута

===========================================================================

Активные маршруты:

Метрика Сетевой адрес Шлюз

1 331 ::1/128 On-link

1 331 ff00::/8 On-link

===========================================================================

Постоянные маршруты:

Отсутствует

Пинг на

OpenVPN-Сервер:

Код: Выделить всё

C:\Users\Admin>ping 192.168.50.10

Обмен пакетами с 192.168.50.10 по с 32 байтами данных:

Ответ от 192.168.50.10: число байт=32 время=1мс TTL=64

Ответ от 192.168.50.10: число байт=32 время=1мс TTL=64

Ответ от 192.168.50.10: число байт=32 время=1мс TTL=64

Ответ от 192.168.50.10: число байт=32 время=2мс TTL=64

Статистика Ping для 192.168.50.10:

Пакетов: отправлено = 4, получено = 4, потеряно = 0

(0% потерь)

Приблизительное время приема-передачи в мс:

Минимальное = 1мсек, Максимальное = 2 мсек, Среднее = 1 мсек

Пинг на ПК в той сети, на

Windows10Pro:

Код: Выделить всё

C:\Users\Admin>ping 192.168.50.5

Обмен пакетами с 192.168.50.5 по с 32 байтами данных:

Превышен интервал ожидания для запроса.

Превышен интервал ожидания для запроса.

Превышен интервал ожидания для запроса.

Превышен интервал ожидания для запроса.

Статистика Ping для 192.168.50.5:

Пакетов: отправлено = 4, получено = 0, потеряно = 4

(100% потерь)

C:\Users\Admin>

bellic

-

bellic

- Писатель

- Сообщения: 379

- Зарегистрирован: 02 сен 2022, 14:41

- Откуда: Ростов-на-Дону

-

Контактная информация:

Непрочитанное сообщение

bellic » 27 дек 2022, 11:00

Трассировка пакетов на ПК

Windows10Pro:

Код: Выделить всё

C:\Users\Admin>tracert 192.168.50.5

Трассировка маршрута к 192.168.50.5 [192.168.50.5]

с максимальным числом прыжков 30:

1 <1 мс <1 мс <1 мс 10.8.0.1 [10.8.0.1]

2 * * * Превышен интервал ожидания для запроса.

3 * * * Превышен интервал ожидания для запроса.

4 * * * Превышен интервал ожидания для запроса.

5 * ^C

C:\Users\Admin>

Видно, что пакет проходит от Клиента по

OpenVPN-каналу на интерфейс

10.8.0.1 OpenVPN-Сервера, а дальше на Lan-Интерфейс

192.168.50.10 не перебрасывается, значит смотрим Астру...

bellic

Сейчас этот форум просматривают: нет зарегистрированных пользователей и 8 гостей