Страница 3 из 4

Re: TOR-анонимность для любого приложения

Добавлено: 09 окт 2021, 00:50

Olej

Olej писал(а): ↑09 окт 2021, 00:35

Лучшее попавшееся мне описание конфигураций:

Ещё одно хорошее описание

терминологии TOR, его логики работы, и параметров конфигурирования:

Deploy TOR Exit Relay, TOR monitor and TOR SOCKS proxy.

С учётом того (коррекцией на то), что оно может быть местами слегка устаревшим:

Последнее изменение: 2016/07/06

P.S. В дополнение то, что я проверил на своём хосте TOR (всё установлено из пакетов

стандартного репозитория дистрибутива):

Код: Выделить всё

olej@nvidia:~$ lsb_release -a

No LSB modules are available.

Distributor ID: Linuxmint

Description: Linux Mint 20.2

Release: 20.2

Codename: uma

Код: Выделить всё

root@nvidia:/etc# cat /etc/passwd | grep tor

debian-tor:x:127:136::/var/lib/tor:/bin/false

Код: Выделить всё

root@nvidia:/etc# cat /etc/group | grep tor

operator:x:37:

debian-tor:x:136:

Re: TOR-анонимность для любого приложения

Добавлено: 11 окт 2021, 17:30

Olej

Интересная "мелочь"

которую я как-то сразу не заметил

: если запускать TOR

браузер, то дефаултный порт SOCKS выглядит как

9150, а если сервис TOR, то

9050.

При запущенном TOR браузере можно использовать его SOCKS прокси также

для любого приложения на этом порту (9150).

Кроме того, этот порт можно заменить на любой

после запуска TOR браузера, и таким образом можно иметь сколько угодно экземпляров браузера запущенных одновременно - это описано в

Tor: от азов до продвинутого уровня (ч. 4): Подсказки по использованию браузера и службы Tor (и детальнее в мои интересы не входит).

Вот здесь 2 прокси SOCKS одновременно:

Код: Выделить всё

olej@nvidia:~$ netstat -l -t -n -4 | grep 127.

tcp 0 0 127.0.0.53:53 0.0.0.0:* LISTEN

tcp 0 0 127.0.0.1:9050 0.0.0.0:* LISTEN

tcp 0 0 127.0.0.1:9150 0.0.0.0:* LISTEN

tcp 0 0 127.0.0.1:9151 0.0.0.0:* LISTEN

Код: Выделить всё

olej@nvidia:~$ curl --socks4 127.0.0.1:9050 check-host.net/ip && echo

104.244.79.234

Код: Выделить всё

olej@nvidia:~$ curl --socks4 127.0.0.1:9150 check-host.net/ip && echo

176.119.30.92

Re: TOR-анонимность для любого приложения

Добавлено: 26 мар 2022, 19:02

Olej

Актуальность использования TOR-стека в качестве SOCKS5 прокси во многом возросла!

Это

быстрый (без потери времени) способ восстановить себе доступ к ресурсам, которые были закрыты действиями и решениями ... провайдера, правительства, страны ... и т.д.

Поэтому начинаю настраивать и конспектировать всё на новом, свежем компьютере:

Система:

Код: Выделить всё

olej@nvme:~/2022$ lsb_release -a

No LSB modules are available.

Distributor ID: Linuxmint

Description: Linux Mint 20.3

Release: 20.3

Codename: una

Сетевой интерфейс, через который всё пойдёт в наружу ... если понадобится:

Код: Выделить всё

olej@nvme:~/2022$ ip a s dev enp3s0

2: enp3s0: <BROADCAST,MULTICAST,UP,LOWER_UP> mtu 1500 qdisc fq_codel state UP group default qlen 1000

link/ether 10:7b:44:47:a2:47 brd ff:ff:ff:ff:ff:ff

inet 192.168.1.17/24 brd 192.168.1.255 scope global noprefixroute enp3s0

valid_lft forever preferred_lft forever

Re: TOR-анонимность для любого приложения

Добавлено: 26 мар 2022, 19:09

Olej

Olej писал(а): ↑26 мар 2022, 19:02

всё на новом, свежем компьютере

Естественно, в исходном состоянии там TOR стека нет:

Код: Выделить всё

olej@nvme:~/2022/Monero$ ps -A | grep tor

590412 ? 00:00:00 usb-storage

684821 pts/17 00:00:00 sensible-editor

692756 pts/4 00:00:00 sensible-editor

692771 pts/7 00:00:00 sensible-editor

Код: Выделить всё

olej@nvme:~/2022/Monero$ netstat -l -t -4 -n | grep 127.0.0

tcp 0 0 127.0.0.1:631 0.0.0.0:* LISTEN

tcp 0 0 127.0.0.1:45112 0.0.0.0:* LISTEN

tcp 0 0 127.0.0.1:30666 0.0.0.0:* LISTEN

tcp 0 0 127.0.0.53:53 0.0.0.0:* LISTEN

Репозиторий дистрибутива:

Код: Выделить всё

olej@nvme:~/2022/Monero$ aptitude search tor | grep ' tor'

p gap-toric - toric variety for GAP

p tor - анонимизирующая сеть работающая поверх TCP

p tor-arm - переходной пакет

p tor-geoipdb - база данных GeoIP для Tor

p torbrowser-launcher - helps download and run the Tor Browser Bundle

p torcs - трёхмерный (OpenGL) симулятор гонок

p torcs-data - data files for TORCS

v torrus-apache2 -

p torrus-common - Universal front-end for Round-Robin Databases (common files)

p torsocks - использование SOCKS-приложений через Tor

p torus-trooper - speeding ship sailing through barrage

p torus-trooper-data - speeding ship sailing through barrage - game data

p uwsgi-plugin-tornado-python3 - tornado plugin for uWSGI (Python 3)

Re: TOR-анонимность для любого приложения

Добавлено: 26 мар 2022, 19:10

Olej

Olej писал(а): ↑26 мар 2022, 19:09

Репозиторий дистрибутива:

По минимум, мне достаточен tor (tor стек), а по максимуму достаточно:

Код: Выделить всё

olej@nvme:~/2022/Monero$ aptitude show tor torsocks

Пакет: tor

Версия: 0.4.2.7-1

Новый: да

Состояние: не установлен

Приоритет: необязательный

Раздел: universe/net

Сопровождающий: Ubuntu Developers <ubuntu-devel-discuss@lists.ubuntu.com>

Архитектура: amd64

Размер в распакованном виде: 5.077 k

Зависит: libc6 (>= 2.29), libcap2 (>= 1:2.10), libevent-2.1-7 (>= 2.1.8-stable), liblzma5 (>= 5.1.1alpha+20120614), libseccomp2 (>= 0.0.0~20120605),

libssl1.1 (>= 1.1.1), libsystemd0, libzstd1 (>= 1.3.2), zlib1g (>= 1:1.1.4), adduser, lsb-base

Рекомендует: logrotate, tor-geoipdb, torsocks

Предлагает: mixmaster, torbrowser-launcher, socat, tor-arm, apparmor-utils, obfs4proxy

Конфликтует: libssl0.9.8 (< 0.9.8g-9)

Описание: анонимизирующая сеть работающая поверх TCP

Tor — система анонимного взаимодействия с установкой соединений и малым временем задержки.

Пользователи выбирают начало пути по сети узлов, и согласовывают «виртуальные цепи» через сеть, в которых каждому узлу известен предыдущий и следующий

узел, а все остальные — не известны. Трафик, передаваемый по цепи, расшифровывается симметричным ключом в каждом узле, из которого получается информация о

следующем узле.

Фактически, Tor позволяет создавать распределённую сеть ретранслирующих узлов. Пользователи пропускают свои TCP-данные (веб-трафик, ftp, ssh и т. д.)

через цепь таких узлов-ретрасляторов, так что получателям, наблюдателям и самим маршрутизаторам становится трудно отследить источник и цель потока данных.

Этот пакет по умолчанию включает только клиентскую часть, но его можно настроить также для работы в качестве узла передачи и/или скрытого сервера.

Клиентские приложения могут использовать сеть Tor путём подключения к локальному прокси-серверу SOCKS. Если само приложение не имеет поддержки SOCKS, вы

можете использовать клиент socks, такой как torsocks.

Обратите внимание, что Tor не занимается очисткой протоколов. Это значит, что существует опасность воздействия на протоколы приложений и связанные с ними

программы, так что они выдадут информацию об источнике. Для решения этой проблемы Tor полагается на Torbutton и аналогичные очистители протоколов. Самый

простой вариант работы с веб-сайтами через Tor - Tor Browser Bundle, самодостаточный пакет, состоящий из статической сборки Tor, Torbutton и Firefox с

изменениями, устраняющими различные проблемы, связанные с защитой персональных данных.

Домашняя страница: https://www.torproject.org/

Пакет: torsocks

Версия: 2.3.0-2

Новый: да

Состояние: не установлен

Приоритет: необязательный

Раздел: universe/net

Сопровождающий: Ubuntu Developers <ubuntu-devel-discuss@lists.ubuntu.com>

Архитектура: amd64

Размер в распакованном виде: 331 k

Зависит: libc6 (>= 2.15)

Рекомендует: tor

Описание: использование SOCKS-приложений через Tor

Torsocks allows you to redirect network traffic of individual SOCKS- friendly applications through the Tor network. It also ensures DNS queries are

handled correctly and explicitly blocks all UDP traffic from the application in question. It is possible that a given application can leak user/system

data at a level that neither Tor nor torsocks can control, a 100% guarantee of being safe to operate with Tor can not be given for applications.

Домашняя страница: https://gitweb.torproject.org/torsocks.git

Re: TOR-анонимность для любого приложения

Добавлено: 26 мар 2022, 19:12

Olej

Olej писал(а): ↑26 мар 2022, 19:10

по максимуму достаточно

Установка:

Код: Выделить всё

olej@nvme:~/2022/Monero$ sudo apt install tor torsocks

[sudo] пароль для olej:

Чтение списков пакетов… Готово

Построение дерева зависимостей

Чтение информации о состоянии… Готово

Будут установлены следующие дополнительные пакеты:

tor-geoipdb

Предлагаемые пакеты:

mixmaster torbrowser-launcher socat tor-arm apparmor-utils obfs4proxy

Следующие НОВЫЕ пакеты будут установлены:

tor tor-geoipdb torsocks

Обновлено 0 пакетов, установлено 3 новых пакетов, для удаления отмечено 0 пакетов, и 0 пакетов не обновлено.

Необходимо скачать 2.439 kB архивов.

После данной операции объём занятого дискового пространства возрастёт на 13,5 MB.

Хотите продолжить? [Д/н] y

Пол:1 http://mirror.mirohost.net/ubuntu focal/universe amd64 tor amd64 0.4.2.7-1 [1.410 kB]

Пол:2 http://mirror.mirohost.net/ubuntu focal/universe amd64 torsocks amd64 2.3.0-2 [61,5 kB]

Пол:3 http://mirror.mirohost.net/ubuntu focal/universe amd64 tor-geoipdb all 0.4.2.7-1 [968 kB]

Получено 2.439 kB за 0с (5.508 kB/s)

Выбор ранее не выбранного пакета tor.

(Чтение базы данных … на данный момент установлено 448559 файлов и каталогов.)

Подготовка к распаковке …/tor_0.4.2.7-1_amd64.deb …

Распаковывается tor (0.4.2.7-1) …

Выбор ранее не выбранного пакета torsocks.

Подготовка к распаковке …/torsocks_2.3.0-2_amd64.deb …

Распаковывается torsocks (2.3.0-2) …

Выбор ранее не выбранного пакета tor-geoipdb.

Подготовка к распаковке …/tor-geoipdb_0.4.2.7-1_all.deb …

Распаковывается tor-geoipdb (0.4.2.7-1) …

Настраивается пакет tor (0.4.2.7-1) …

Something or somebody made /var/lib/tor disappear.

Creating one for you again.

Something or somebody made /var/log/tor disappear.

Creating one for you again.

Created symlink /etc/systemd/system/multi-user.target.wants/tor.service → /lib/systemd/system/tor.service.

Настраивается пакет torsocks (2.3.0-2) …

Настраивается пакет tor-geoipdb (0.4.2.7-1) …

Обрабатываются триггеры для man-db (2.9.1-1) …

Обрабатываются триггеры для systemd (245.4-4ubuntu3.15) …

Re: TOR-анонимность для любого приложения

Добавлено: 26 мар 2022, 19:23

Olej

Olej писал(а): ↑26 мар 2022, 19:12

Установка:

Проверка что он запустился:

Код: Выделить всё

olej@nvme:~/2022/Monero$ systemctl status tor

● tor.service - Anonymizing overlay network for TCP (multi-instance-master)

Loaded: loaded (/lib/systemd/system/tor.service; enabled; vendor preset: enabled)

Active: active (exited) since Sat 2022-03-26 18:11:30 EET; 8min ago

Main PID: 724272 (code=exited, status=0/SUCCESS)

Tasks: 0 (limit: 18936)

Memory: 0B

CGroup: /system.slice/tor.service

мар 26 18:11:30 nvme systemd[1]: Starting Anonymizing overlay network for TCP (multi-instance-master)...

мар 26 18:11:30 nvme systemd[1]: Finished Anonymizing overlay network for TCP (multi-instance-master).

Код: Выделить всё

olej@nvme:~/2022/Monero$ ps -A | grep tor

590412 ? 00:00:00 usb-storage

684821 pts/17 00:00:00 sensible-editor

722697 pts/4 00:00:00 sensible-editor

724281 ? 00:00:01 tor

... что будет запускаться автозагрузкой при старте системы:

Код: Выделить всё

olej@nvme:~/2022/Monero$ systemctl is-enabled tor

enabled

... что он работает:

Код: Выделить всё

olej@nvme:~/2022/Monero$ netstat -l -t -4 -n | grep 127.0.0

tcp 0 0 127.0.0.1:631 0.0.0.0:* LISTEN

tcp 0 0 127.0.0.1:45112 0.0.0.0:* LISTEN

tcp 0 0 127.0.0.1:9050 0.0.0.0:* LISTEN

tcp 0 0 127.0.0.1:30666 0.0.0.0:* LISTEN

tcp 0 0 127.0.0.53:53 0.0.0.0:* LISTEN

- это самое то, что нам надо!

Re: TOR-анонимность для любого приложения

Добавлено: 26 мар 2022, 19:36

Olej

Olej писал(а): ↑26 мар 2022, 19:23

Проверка что он запустился:

Проверка:

Код: Выделить всё

olej@nvme:~/2022/Monero$ curl check-host.net/ip && echo

193.28.177.121

Код: Выделить всё

olej@nvme:~/2022/Monero$ curl --socks4 127.0.0.1:9050 check-host.net/ip && echo

107.189.7.88

Код: Выделить всё

olej@nvme:~/2022/Monero$ curl --socks5 127.0.0.1:9050 check-host.net/ip && echo

107.189.7.88

Сменить принудительно цепочку хостов, через которую ходит SOCKS прокси (а значит: страну, провайдера, IP, ... всё):

Код: Выделить всё

olej@nvme:~/2022/Monero$ curl --socks5 127.0.0.1:9050 check-host.net/ip && echo

107.189.7.88

Код: Выделить всё

olej@nvme:~/2022/Monero$ sudo killall -HUP tor

[sudo] пароль для olej:

Код: Выделить всё

olej@nvme:~/2022/Monero$ curl --socks5 127.0.0.1:9050 check-host.net/ip && echo

91.90.123.62

Re: TOR-анонимность для любого приложения

Добавлено: 26 мар 2022, 20:21

Olej

Обычно на прокси легко (легче всего) настраиваются графические Интернет приложения: браузеры, почтовые клиенты, месенджеры и др.

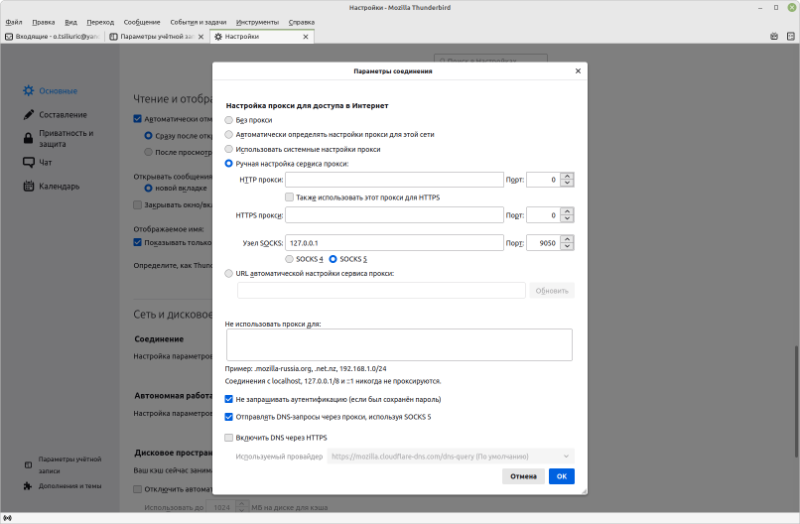

Для начала (и для проверки) настраиваю

Thunderbird:

- Снимок экрана от 2022-03-26 19-09-09.png (115.72 КБ) 1133 просмотра

И мой мэйл с адреса

xxxxxx@yandex.ru, который на Украину перестал ходить - замечательно обновил письма.

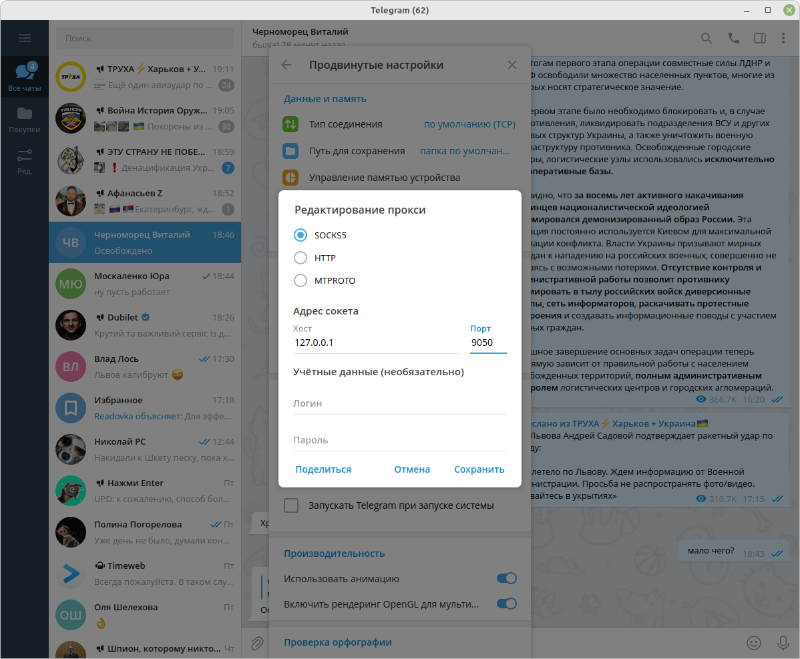

Следующий кандидат -

Telegram ... В настройках у него там есть "Продвинутые настройки", и вот в них:

- Снимок экрана от 2022-03-26 19-15-11.png (296.64 КБ) 1133 просмотра

(Как хорошо видно, Telegram умеет ходить через

разного типа прокси ... уровень исполнения Telegram из разных соображений - очень высокий.)

- Снимок экрана от 2022-03-26 19-15-38.png (305.95 КБ) 1133 просмотра

Для меня загадка ... но предполагаю, что

Viber не умеет пользоваться прокси. А

Skype ?

Re: TOR-анонимность для любого приложения

Добавлено: 26 мар 2022, 20:29

Olej

Olej писал(а): ↑26 мар 2022, 20:21

Для начала

Проверяю (возможно sockstat нужно будет установить самым стандартным образом из стандартного репозитория):

Код: Выделить всё

olej@nvme:~$ sockstat -4

USER PROCESS PID PROTO SOURCE ADDRESS FOREIGN ADDRESS STATE

olej pulseaudio 1078 tcp4 *:4713 *:* LISTEN

olej ssh 2009 tcp4 192.168.1.17:53686 192.168.1.15:22 ESTABLISHED

olej Viber 3257 tcp4 127.0.0.1:30666 *:* LISTEN

olej Viber 3257 tcp4 127.0.0.1:45112 *:* LISTEN

olej Viber 3257 tcp4 192.168.1.17:49222 44.192.201.230:4244 ESTABLISHED

olej Viber 3257 tcp4 192.168.1.17:34200 13.227.219.128:443 ESTABLISHED

olej Viber 3257 tcp4 192.168.1.17:45750 107.178.240.159:443 ESTABLISHED

olej opera 3678 udp4 224.0.0.251:5353 *:* CLOSED

olej opera 3707 tcp4 192.168.1.17:44112 77.111.244.31:443 ESTABLISHED

olej opera 3707 tcp4 192.168.1.17:44088 77.111.244.31:443 ESTABLISHED

olej opera 3707 udp4 224.0.0.251:5353 *:* CLOSED

olej opera 3707 tcp4 192.168.1.17:44120 77.111.244.31:443 ESTABLISHED

olej opera 3707 tcp4 192.168.1.17:44122 77.111.244.31:443 ESTABLISHED

olej opera 3707 tcp4 192.168.1.17:40406 77.111.244.31:443 ESTABLISHED

olej opera 3707 tcp4 192.168.1.17:43054 77.111.244.31:443 ESTABLISHED

olej Telegram 514435 tcp4 127.0.0.1:43700 127.0.0.1:9050 ESTABLISHED

olej ssh 692356 tcp4 192.168.1.17:45018 192.168.1.54:22 ESTABLISHED

olej ssh 692373 tcp4 192.168.1.17:45038 192.168.1.54:22 ESTABLISHED

olej ssh 692538 tcp4 192.168.1.17:45070 192.168.1.54:22 ESTABLISHED

olej thunderbird 721123 tcp4 127.0.0.1:43440 127.0.0.1:9050 ESTABLISHED

olej thunderbird 721123 tcp4 127.0.0.1:43442 127.0.0.1:9050 ESTABLISHED

olej thunderbird 721123 tcp4 127.0.0.1:43572 127.0.0.1:9050 ESTABLISHED

olej thunderbird 721123 tcp4 127.0.0.1:43922 127.0.0.1:9050 CLOSE_WAIT

olej thunderbird 721123 tcp4 127.0.0.1:43448 127.0.0.1:9050 ESTABLISHED

olej thunderbird 721123 tcp4 127.0.0.1:43450 127.0.0.1:9050 ESTABLISHED

olej thunderbird 721123 tcp4 127.0.0.1:43532 127.0.0.1:9050 ESTABLISHED

olej thunderbird 721123 tcp4 127.0.0.1:43574 127.0.0.1:9050 ESTABLISHED

olej thunderbird 721123 tcp4 127.0.0.1:43536 127.0.0.1:9050 ESTABLISHED

olej thunderbird 721123 tcp4 192.168.1.17:44164 74.125.131.109:993 ESTABLISHED

olej firefox-bin 728018 tcp4 127.0.0.1:43942 127.0.0.1:9050 ESTABLISHED

olej firefox-bin 728018 tcp4 192.168.1.17:33444 35.160.82.219:443 ESTABLISHED

olej chrome 728291 udp4 224.0.0.251:5353 *:* CLOSED

olej chrome 728336 tcp4 127.0.0.1:43938 127.0.0.1:9050 ESTABLISHED

Как видим: thunderbird & Telegram замечательным образом работают через 127.0.0.1:9050